Social engineering is een verzamelnaam voor technieken waarbij cybercriminelen psychologische manipulatie gebruiken om mensen te misleiden. In plaats van technische kwetsbaarheden aan te vallen, richten criminelen zich op de menselijke factor. Hierdoor worden medewerkers verleid om gevoelige informatie te delen, betalingen uit te voeren of toegang te geven tot systemen.

In deze blog lees je wat social engineering is, hoe het werkt, welke vormen er bestaan en hoe je jouw organisatie ertegen beschermt.

Bij social engineering probeert een cybercrimineel iemand te beïnvloeden om een handeling uit te voeren die hij of zij normaal niet zou doen. Denk aan:

De aanvaller maakt hierbij gebruik van vertrouwen, urgentie, autoriteit en/of empathie. Het doel is altijd hetzelfde: toegang krijgen tot waardevolle informatie of systemen.

Een social‑engineeringaanval verloopt vaak in meerdere stappen:

1. Informatie verzamelen (OSINT)

De aanvaller zoekt openbare informatie over het bedrijf of medewerkers. Denk aan LinkedIn, websites, social media of nieuwsartikelen.

2. Contact leggen

Dit gebeurt via:

3. Vertrouwen winnen

De aanvaller doet zich voor als:

Door urgentie of autoriteit te gebruiken, wordt het slachtoffer onder druk gezet.

4. Actie uitlokken

Het slachtoffer wordt verleid tot:

Hieronder vind je de meest gebruikte methoden.

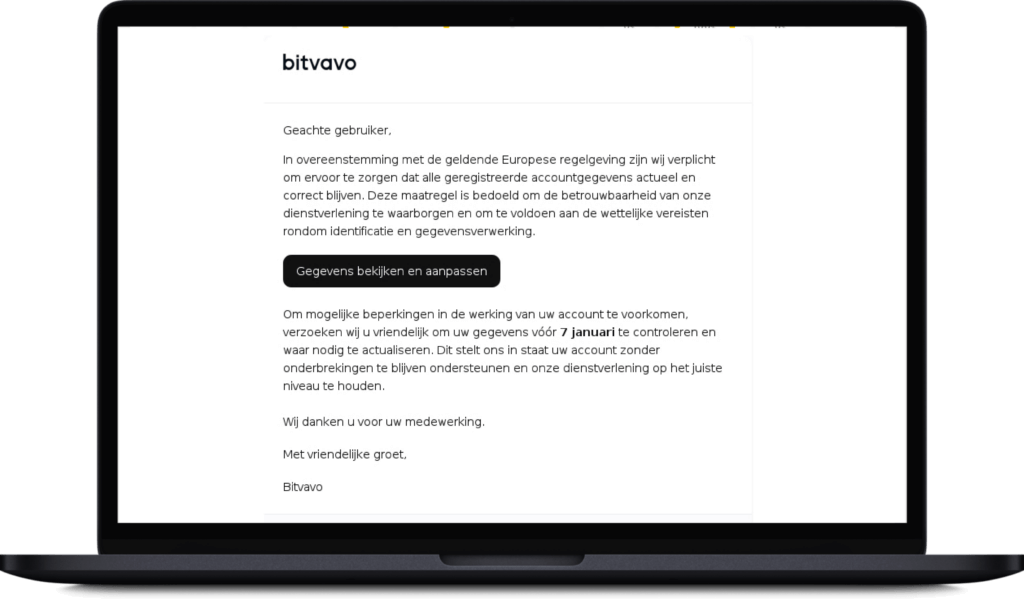

Phishing

Phishing is de bekendste vorm van social engineering. Hierbij probeert een aanvaller iemand te misleiden via een nepbericht of nagemaakte website.

Phishing kan plaatsvinden via:

Veelvoorkomende varianten:

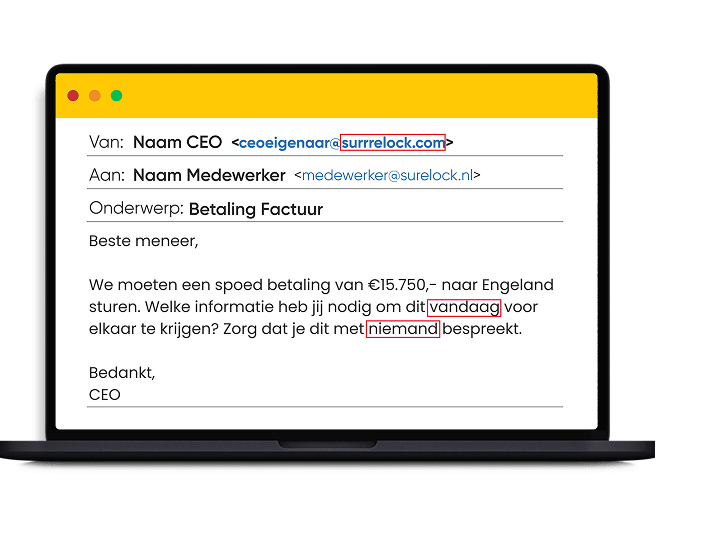

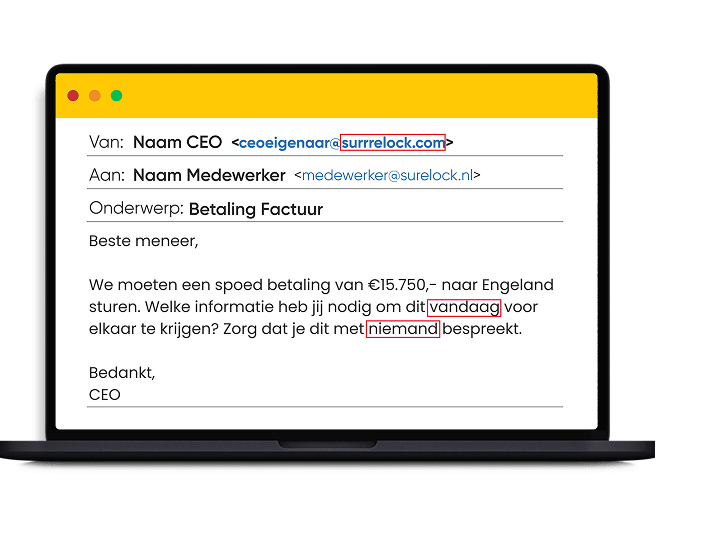

CEO-fraude / whaling

Bij CEO‑fraude doet de aanvaller zich voor als een directeur of leidinggevende. Door urgentie te creëren (“dit moet NU!”) wordt een medewerker onder druk gezet om:

Deze vorm richt zich vaak op financiële medewerkers of managementassistenten.

Deepfakes

Cybercriminelen maken steeds vaker gebruik van geavanceerde AI‑software om hun aanvallen overtuigender te maken. Met deze technologie kunnen ze stemmen realistisch nabootsen, video’s manipuleren en zelfs foto’s vervalsen. Hierdoor ontstaat een situatie waarin het steeds moeilijker wordt om echt van nep te onderscheiden.

Dankzij live deepfake‑software kan een aanvaller zelfs tijdens een telefoongesprek de stem van een leidinggevende of collega imiteren. Dit maakt het voor medewerkers bijzonder lastig om te herkennen dat ze met een fraudeur te maken hebben.

Door de snelheid waarmee deze technologie zich ontwikkelt, vormen deepfakes een snelgroeiende en serieuze dreiging voor organisaties. Het benadrukt hoe belangrijk het is om medewerkers bewust te maken van deze nieuwe vormen van misleiding en hen te trainen in het herkennen van verdachte situaties.

Social engineering richt zich op mensen, daarom is bewustwording de belangrijkste verdediging.

1. Train medewerkers

Medewerkers regelmatig trainen is belangrijk, zodat zij verdachte situaties herkennen en weten hoe ze veilig handelen.

2. Test met phishing simulaties

Een belangrijke stap is het versturen van phishing simulaties, zodat medewerkers in een realistische omgeving leren hoe ze met misleidende berichten om moeten gaan.

3. Werk met duidelijke procedures

Het essentieel om duidelijke interne procedures te hanteren. Denk aan het vier‑ogenprincipe bij betalingen, het nooit delen van wachtwoorden en het altijd verifiëren van verzoeken via een tweede kanaal, zoals telefonisch contact.

4. Gebruik technische beveiliging

Techniek heeft een belangrijke rol. Door beveiligingsmaatregelen zoals multifactor‑authenticatie, sterke e‑mailfilters en goede endpoint‑beveiliging te gebruiken, verklein je de kans dat aanvallen daadwerkelijk slagen.

Social engineering is een van de grootste cyberdreigingen voor organisaties. Niet technologie, maar mensen vormen de zwakste schakel. Door medewerkers te trainen, processen te verbeteren en regelmatig te testen, kun je aanvallen effectief voorkomen.