Bel ons nu op 0348 796 146 voor een gratis adviesgesprek.

Een risico gebaseerde aanpak

Vindt risico's voordat hackers dit doen

Identificeer kwetsbaarheden die er echt toe doen

In de race om valkuilen in jouw IT-omgeving te elimineren, moet jij de eerste zijn om deze te vinden. Identificeer, prioriteer en automatiseer herstelmaatregelen binnen jouw organisatie met vulnerability scanning door Surelock.

Bij Surelock richten we ons niet alleen op het identificeren van de risico’s binnen jouw organisatie, maar voorzien we deze ook van een duidelijke prioritering. Hierdoor kun je beginnen met de meest ingrijpende risico’s en, aan de hand van een helder plan, snel en effectief vooruitgang boeken in het verbeteren van jouw organisatie haar IT-omgeving.

Een vulnerability scan is een geautomatiseerd proces dat is ontworpen om beveiligingszwakheden in computersystemen, netwerken of applicaties op te sporen. Het identificeert potentiële kwetsbaarheden zoals verouderde software, ontbrekende beveiligingspatches en incorrecte systeemconfiguraties door te zoeken naar bekende problemen uit databases zoals Common Vulnerabilities and Exposures (CVE).

De uitvoering van de Surelock scans resulteert in een gedetailleerd rapport dat de ontdekte kwetsbaarheden opsomt, geordend naar ernst, compleet met aanbevelingen voor herstelmaatregelen. Door vulnerability scans regelmatig uit te voeren, kunnen organisaties vooruitlopen op beveiligingsrisico’s en hun beveiligingsniveau significant verbeteren.

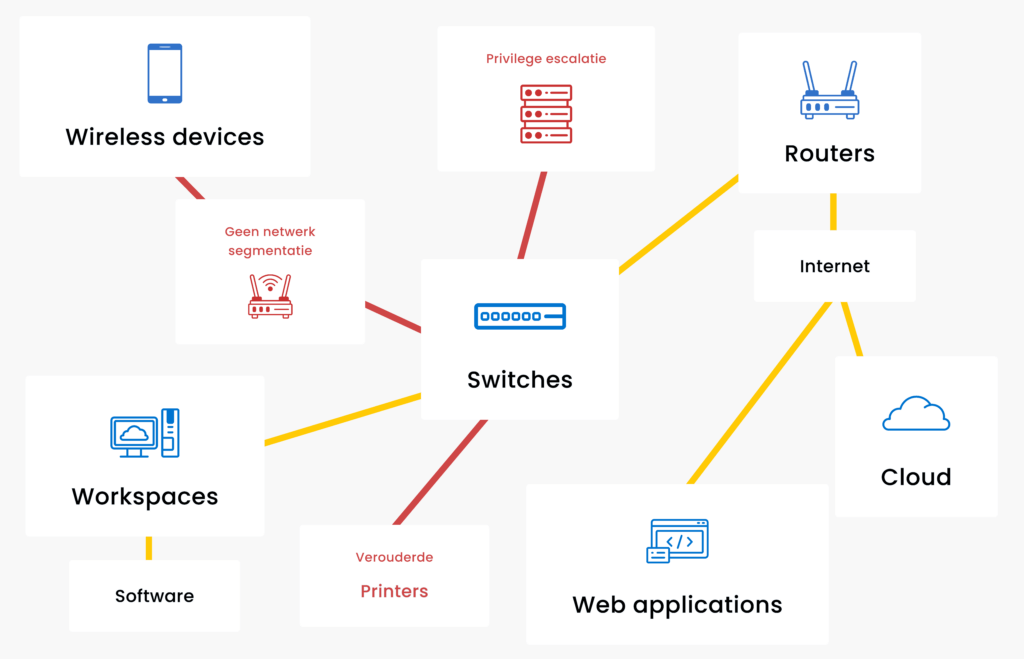

Een IT netwerk van een bedrijf bestaat uit verschillende componenten. Denk hierbij aan de servers, werkstations en printers waar de medewerkers mee werken. Daarnaast zijn er veel componenten aanwezig die niet direct zichtbaar zijn en niet door medewerkers worden gebruikt. Denk hierbij aan routers, switches, een firewall en webservers.

Al deze ‘devices’ zijn verbonden met het IT netwerk en bevatten software, zoals een operating system of firmware. Deze software dient met een vaste regelmaat gecontroleerd te worden op veiligheid, zodat de laatste updates geïnstalleerd kunnen worden. Apparaten die niet geüpdatet worden vormen een beveiligingsrisico voor de organisatie. Hieronder lichten wij toe hoe je in 3 stappen zicht krijgt op je IT-risico’s met vulnerability scanning.

Om een goed beeld te geven van de werkwijze van Surelock, hebben wij een aantal klantcases voor u uitgewerkt. Kijk vooral of de cases aansluiten op uw verhaal, dan ziet u ook dat wij u kunnen helpen.

Hiernaast zie je een overzicht van een gemiddelde IT-omgeving. In deze omgeving hebben we een aantal risico’s in het rood gemarkeerd, zoals netwerksegmentatie, privilege-escalatie en verouderde printers. Deze risico’s kunnen continu ontstaan, daarom is het essentieel om grip te houden op je IT-veiligheid.

Met vulnerability scanning door Surelock krijg je 24/7 inzicht in je risico’s en weet je precies waar je als eerste mee aan de slag moet. Zo pak je de meest kwetsbare punten als eerste aan en werk je zo efficiënt en effectief mogelijk aan een veilige IT-omgeving.